Терм?н ≪

ланцю?г ура?ження ц??л?≫

(

англ.

kill chain

) ? поняттям, що окреслю? структуру

атаки

. Цей ланцюг склада?ться з:

- визначення ц?л?;

- спрямування сил до ц?л?;

- зд?йснення нападу на ц?ль;

- ураження ц?л?

[1]

? навпаки, ?дея ≪розриву≫ ланцюга ураження ц?л? супротивника ? методом

захисту

або превентивних д?й.

[2]

Розр?зняють "ланцюг ударного ураження" (

англ.

kinetic kill chain

) як

в?йськовий

терм?н та ≪ланцюг гакерського ураження≫ (

англ.

cyber kill chain

,

virtual kill chain

) як терм?н, що стосу?ться

хакерських атак

.

[3]

Одн??ю з моделей в?йськового ланцюга ураження ц?л? ? "

F2T2EA

", яка склада?ться з наступних етап?в:

- Знайти (

Find

): визначте ц?ль. Знайд?ть ц?ль за даними спостереження або за допомогою засоб?в розв?дки.

- Уточнити (

Fix

): уточн?ть м?сцеперебування ц?л?. Отримайте конкретн? координати ц?л? чи то з наявних даних, чи то з?бравши додатков? дан?.

- В?дстежити (

Track

): стежте за рухом ц?л?. Сл?дкуйте за ц?ллю, чи доки не буде прийнято р?шення не вражати ц?ль, чи доки ц?ль не буде усп?шно вражена.

- Нац?литись (

Target

): обер?ть в?дпов?дну зброю або зас?б для використання щодо ц?л? для справлення потр?бного впливу. Застосовуйте можливост?

управл?ння в?йськами

, щоб визначити ц?нн?сть ц?л? та наявн?сть в?дпов?дно? збро? для ураження.

- Вразити (

Engage

): застосуйте зброю до ц?л?.

- Оц?нити (

Assess

): оц?н?ть насл?дки атаки, використовуючи будь-як? розв?дувальн? дан?, з?бран? на м?сц?.

Це ц?л?сний наскр?зний процес, який називають ≪ланцюгом≫, оск?льки його переривання на будь-якому етап? може перервати весь його х?д.

[4]

[5]

≪Чотири F≫ ? в?йськовий терм?н, який використовувався в арм?? Сполучених Штат?в, особливо п?д час Друго? св?тово? в?йни.

Розроблен? таким чином, щоб ?х було легко запам’ятати, ≪Чотири F≫ так?:

- Знайти (

Find

) ворога ? знайд?ть ворога.

- Знерухомити (

Fix

) ворога ? притисн?ть його пригн?чувальним вогнем.

- Напасти (

Fight

) на ворога ? вступ?ть з ворогом у б?й або об?йд?ть ворога з флангу ? в?дправте солдат?в на фланги чи в тил ворога.

- Знищити (

Finish

) ворога ? знешкодьте ус?х ворожих б?йц?в.

"П'ять F" - це в?йськовий терм?н, описаний майором Майком ≪Пако≫ Бен?тесом, оф?цером з системи озбро?ння л?так?в F-15E "Ударний орел", який служив у ВПС Сполучених Штат?в ? Корпус? морсько? п?хоти США.

Розроблен? задля оновлення ланцюга ураження ц?л? для оновлених автономних ? нап?вавтономних систем збро?, ≪П’ять F≫ описан? в книз? ≪Настав час: нагальна потреба в розвитку ланцюга ураження ц?л?≫

[6]

наступним чином:

- Знайти (

Find

): охоплю? зусилля Сп?льно? розв?дувально? п?дготовки операц?йного середовища, шляхом з?ставлення з?браних даних з нам?ром командира та ц?льовими сферами ?нтерес?в. Це неминуче призводить до виявлення можливих ц?лей, як? надал? можуть бути класиф?кован? як нова ц?ль, якщо вони в?дпов?дають нам?ру командира.

- Уточнити (

Fix

): доктринально опису?ться як ≪визначити нову ц?ль як г?дну для ураження, та визначити ?? положення та ?нш? дан? з точн?стю, достатньою, щоб уможливити ураження≫.

- В?дкрити вогонь (

Fire

): передбача? залучення сил або ресурс?в (тобто вив?льнення бо?припас?в, ракетно-бомбового вантажу чи витратних матер?ал?в)

- Завершити (

Finish

): передбача? роботу з органами, що схвалюють удари (тобто, ураження ц?л?/постр?л спрямованою енерг??ю/руйн?вну електронну атаку). Це схоже на те, як наземний п?дрозд?л викону? маневри для контакту, але пот?м дотриму?ться встановлених правил ведення бою п?сля того, як досягне точки з?ткнення.

- Зворотний зв’язок (

Feedback

): замика? оперативний

цикл OODA

за допомогою етапу оц?нки, який у деяких випадках назива?ться ≪Оц?нка пошкоджень в?д бомби≫.

План знищення ядерно? збро? П?вн?чно? Коре?

[

ред.

|

ред. код

]

Новий американський в?йськовий план на випадок надзвичайних ситуац?й п?д назвою ≪Ланцюг ураження ц?л?≫ ма? бути першим кроком у нов?й стратег?? використання супутникових зображень задля визначення п?вн?чнокорейських м?сць запуску, ядерних установок ? виробничих потужностей ? ?х запоб?жного знищення, якщо конфл?кт здасться неминучим. Про цей план йдеться у сп?льн?й заяв? США та П?вденно? Коре?.

[7]

[8]

Ланцюг ураження ц?л? вторгнення в контекст? ?нформац?йно? безпеки

[9]

Ланцюг ураження ц?л? вторгнення в контекст? ?нформац?йно? безпеки

[9]

Давно ≪

компан?я Локг?д-Март?н≫

пристосувала цю концепц?ю до

?нформац?йно? безпеки

, використавши ?? як метод для моделювання вторгнень у

комп’ютерну мережу

[10]

. Модель гакерського ланцюга ураження ц?лей знайшла певне поширення в сп?льнот? ?нформац?йно? безпеки

[11]

. Однак визнання не ? загальним, ? критики вказують на те, що вони вважають ?рунтовними недол?ками модел?

[12]

.

Комп'ютерн? вчен? з корпорац?? ≪Локг?д-Март?н≫ у 2011 роц? описали нову структуру або модель ≪ланцюга ураження ц?л? вторгнення≫ для захисту комп'ютерних мереж

[4]

. Вони написали, що атаки можуть в?дбуватися поетапно ? можуть бути перерван? за допомогою запоб?жник?в, встановлених для кожного з етап?в. В?дтод? терм?н ≪гакерський ланцюг ураження ц?л?≫ був прийнятий орган?зац?ями з безпеки даних для визначення етап?в

хакерських атак

[13]

.

Гакерський ланцюг ураження ц?л? розкрива? етапи гакерсько? атаки: в?д ранньо? розв?дки до мети

викрадення даних

[14]

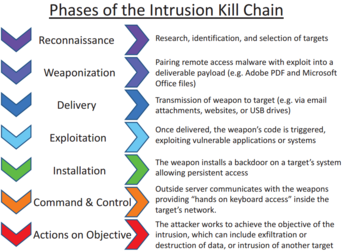

. Ланцюг ураження ц?л? також можна використовувати як ?нструмент менеджменту, який допомага? пост?йно покращувати захист мереж?. За словами вчених Локг?д-Март?н, зг?дно з ц??ю моделлю загрози проходять к?лька етап?в, зокрема:

- Розв?дка: зловмисник обира? ц?ль, досл?джу? ?? та намага?ться виявити вразлив? м?сця в ц?льов?й мереж?.

- Створення збро?: зловмисник створю? зброю зловмисного програмного забезпечення в?ддаленого доступу, наприклад в?рус або хробак, пристосован? до одн??? чи к?лькох вразливостей.

- Доставлення: зловмисник переда? зброю до ц?л? (наприклад, через вкладення електронно? пошти, вебсайти або USB-накопичувач?)

- Використання: спрацьову? програмний код збро? зловмисного програмного забезпечення, який викону? д?? в ц?льов?й мереж? для використання вразливост?.

- Встановлення: зброя зловмисного програмного забезпечення встановлю? точку доступу (наприклад, ≪

бекдор

≫), яку може використовувати зловмисник.

- Керування та контроль: шк?дливе програмне забезпечення дозволя? зловмиснику мати пост?йний доступ до ц?льово? мереж?.

- Ц?льов? д??: зловмисник вжива? заход?в для досягнення сво?х ц?лей, наприклад

викрадення даних

,

знищення даних

або шифрування з метою

отримання викупу

.

Проти цих етап?в атаки можуть бути вжит? захисн? д??:

[15]

- Виявити: визначити наявн?сть зловмисника.

- Заборонити: запоб?гти розголошенню ?нформац?? та несанкц?онованому доступу.

- Порушити: зупинити або зм?нити вих?дний траф?к (для зловмисника).

- З?псувати: зд?йснити контратаку на тих, хто керу? вторгненням.

- Обдурити: втрутитися в керування вторгненням.

- Стримати: розд?лити мережу на частини

Розсл?дування Сенату США щодо витоку даних корпорац?? Target у 2013 роц? м?стило анал?з, заснований на структур? ланцюга ураження ц?л? Локг?д-Март?н. Воно визначило к?лька етап?в, на яких засоби контролю не запоб?гали або не виявляли ходу вторгнення.

[9]

К?лька орган?зац?й побудували власн? модел? ланцюга ураження ц?л? для моделювання р?зноман?тних загроз.

FireEye

пропону? л?н?йну модель, под?бну до модел? Локг?д-Март?н. У ланцюгу ураження ц?л? FireEye наголошу?ться на наполегливост? загроз. Ця модель п?дкреслю?, що загроза не зак?нчу?ться п?сля одного циклу.

[16]

- Розв?дка

- Початкове вторгнення в мережу

- Встановлення

бекдор

в мережу.

- Отримання обл?кових даних користувача.

- Встановлення р?зноман?тних утил?т.

- Ескалац?я прив?ле?в/б?чне перем?щення/викрадення даних

- Довгострокова наполеглив?сть.

Модель ланцюга гакерського ураження ц?л? Локг?д-Март?н критикують як ?нструмент оц?нки та запоб?гання загрозам через те, що перш? етапи в?дбуваються поза межами захищено? мереж?, що ускладню? визначення чи захист в?д д?й на цих етапах

[17]

. Також кажуть, що ця методолог?я п?дкреслю? традиц?йн? захисн? стратег??, заснован? на периметр? безпеки та запоб?ганн? зловмисному програмному забезпеченню

[18]

. Деяк? критики зауважили, що традиц?йний ланцюг хакерського ураження ц?л? не п?дходить для моделювання внутр?шньо? загрози.

[19]

Це особливо непри?мно, враховуючи ймов?рн?сть усп?шних атак, як? порушують периметр безпеки внутр?шньо? мереж?, тому орган?зац?ям ≪потр?бно розробити стратег?ю боротьби з? зловмисниками всередин? брандмауера. ?м потр?бно думати про кожного зловмисника як про потенц?йного ?нсайдера≫

[20]

.

Об'?днаний ланцюг ураження ц?л? склада?ться з 18 етап?в атаки, як? можуть в?дбуватися п?д час просунутих к?бератак.

Об'?днаний ланцюг ураження ц?л? склада?ться з 18 етап?в атаки, як? можуть в?дбуватися п?д час просунутих к?бератак.

Об'?днаний ланцюг ураження ц?л? був розроблений у 2017 роц? Полом Полсом у сп?впрац? з Fox-IT ?

Лейденським ун?верситетом

у в?дпов?дь на загальну критику традиц?йного ланцюга гакерського ураження ц?л?, шляхом об’?днання та розширення ланцюга ураження ц?л?

Локг?д-Март?н

? модел?

ATT&CK

в?д

MITRE

. Об'?днана верс?я ланцюга ураження ц?л? ? це 18 впорядкованих етап?в, як? можуть в?дбуватися п?д час наскр?зно?

хакерсько? атаки

, та охоплюють д??, як? в?дбуваються поза та всередин? захищено? мереж?. Таким чином, об'?днаний ланцюг ураження ц?л? виправля? обмеження охоплення традиц?йного ланцюга ураження ц?л? й обмеження незалежного в?д часу характеру тактики в модел?

ATT&CK

в?д MITRE. Об'?днану модель можна використовувати для анал?зу, пор?вняння та захисту в?д наскр?зних к?бератак, зд?йснюваних шляхом

розвинених сталих загроз

(APT).

[21]

У 2021 роц? було опубл?ковано подальший техн?чний документ щодо об'?днаного ланцюга ураження ц?л?

[22]

.

- ↑

Kill Chain Approach

. Chief of Naval Operations. 23 кв?тня 2013. Арх?в

ориг?налу

за 13 червня 2013.

- ↑

Jonathan Greenert; Mark Welsh (17 травня 2013).

Breaking the Kill Chain

.

Foreign Policy

. Процитовано 30 червня 2016

.

- ↑

[hhttps://www.strifeblog.org/2020/09/09/future-warfighting-in-the-2030s-an-interview-with-franz-stefan-gady/ Future Warfighting in the 2030s: An Interview with Franz-Stefan Gady]. The Strife Blog & Journal. 9 вересня 2020.

- ↑

а

б

Lockheed-Martin Corporation-Hutchins, Cloppert, and Amin-Intelligence-Driven Computer Network Defense Informed by Analysis of Adversary Campaigns and Intrusion Kill Chains-2011

- ↑

John A. Tirpak (1 липня 2000).

Find, Fix, Track, Target, Engage, Assess

.

Air Force Magazine

.

- ↑

Benitez, Mike (17 травня 2017).

It's About Time: The Pressing Need to Evolve the Kill Chain

.

War on the Rocks

. Процитовано 28 кв?тня 2020

.

- ↑

Sanger, David E. (6 липня 2017).

Tiny Satellites From Silicon Valley May Help Track North Korea Missiles

.

The New York Times

. Процитовано 7 липня 2017

.

- ↑

06/30/17 - Joint Statement between the United States and the Republic of Korea | U.S. Embassy & Consulate in Korea

.

U.S. Embassy & Consulate in Korea

(амер.)

. 30 червня 2017

. Процитовано 7 липня 2017

.

- ↑

а

б

U.S. Senate-Committee on Commerce, Science, and Transportation-A "Kill Chain" Analysis of the 2013 Target Data Breach-March 26, 2014

(PDF)

. Арх?в

ориг?налу

(PDF)

за 6 жовтня 2016.

- ↑

Higgins, Kelly Jackson (12 с?чня 2013).

How Lockheed Martin's 'Kill Chain' Stopped SecurID Attack

.

DARKReading

. Процитовано 30 червня 2016

.

- ↑

Mason, Sean (2 грудня 2014).

Leveraging The Kill Chain For Awesome

.

DARKReading

. Процитовано 30 червня 2016

.

- ↑

Myers, Lysa (4 жовтня 2013).

The practicality of the Cyber Kill Chain approach to security

.

CSO Online

. Арх?в

ориг?налу

за 19 березня 2022

. Процитовано 30 червня 2016

.

- ↑

Greene, Tim (5 серпня 2016).

Why the 'cyber kill chain' needs an upgrade

. Процитовано 19 серпня 2016

.

- ↑

The Cyber Kill Chain or: how I learned to stop worrying and love data breaches

(амер.)

. 20 червня 2016

. Процитовано 19 серпня 2016

.

- ↑

John Franco.

Cyber Defense Overview: Attack Patterns

(PDF)

.

Арх?в

(PDF)

ориг?налу за 10 вересня 2018

. Процитовано 15 травня 2017

.

- ↑

Kim, Hyeob; Kwon, HyukJun; Kim, Kyung Kyu (February 2019).

Modified cyber kill chain model for multimedia service environments

.

Multimedia Tools and Applications

(англ.)

.

78

(3): 3153?3170.

doi

:

10.1007/s11042-018-5897-5

.

ISSN

1380-7501

.

- ↑

Laliberte, Marc (21 вересня 2016).

A Twist On The Cyber Kill Chain: Defending Against A JavaScript Malware Attack

.

DARKReading

.

- ↑

Engel, Giora (18 листопада 2014).

Deconstructing The Cyber Kill Chain

.

DARKReading

. Процитовано 30 червня 2016

.

- ↑

Reidy, Patrick.

Combating the Insider Threat at the FBI

(PDF)

.

BlackHat USA 2013

.

- ↑

Devost, Matt (19 лютого 2015).

Every Cyber Attacker is an Insider

.

OODA Loop

.

- ↑

Pols, Paul (7 грудня 2017).

The Unified Kill Chain

(PDF)

. Cyber Security Academy.

- ↑

Pols, Paul (17 травня 2021).

The Unified Kill Chain

. UnifiedKillChain.com.