Asymmetrisches Kryptosystem

ist ein Public-Key-Verfahren, das zur

Public-Key-Authentifizierung

und fur

digitale Signaturen

genutzt werden kann. Das ?asymmetrische Kryptosystem“ ist ein Oberbegriff fur ?Public-Key-Kryptosystem“, da digitale Signaturen nicht zwingend auf einer asymmetrischen Verschlusselung beruhen mussen. Es handelt sich um ein

kryptographisches

Verfahren

, bei dem im Gegensatz zu einem

symmetrischen Kryptosystem

die kommunizierenden Parteien keinen gemeinsamen geheimen

Schlussel

benotigen. Jeder Benutzer erzeugt sein eigenes Schlusselpaar, das aus einem geheimen Teil (

privater Schlussel

) und einem nicht geheimen Teil (

offentlicher Schlussel

) besteht. Der offentliche Schlussel ermoglicht es jedem, Daten fur den Besitzer des privaten Schlussels zu

verschlusseln

, dessen digitale Signaturen zu prufen oder ihn zu authentifizieren. Der private Schlussel ermoglicht es seinem Besitzer, mit dem offentlichen Schlussel verschlusselte Daten zu

entschlusseln

,

digitale Signaturen

zu erzeugen oder sich zu

authentisieren

.

Ein

Public-Key-Verschlusselungsverfahren

ist ein Verfahren, um mit einem offentlichen Schlussel einen

Klartext

in einen

Geheimtext

umzuwandeln, aus dem der Klartext mit einem

privaten Schlussel

wiedergewonnen werden kann.

Der private Schlussel muss geheim gehalten werden und es muss praktisch unmoglich sein, ihn aus dem offentlichen Schlussel zu berechnen. Der offentliche Schlussel muss jedem zuganglich sein, der eine verschlusselte Nachricht an den Besitzer des privaten Schlussels senden will. Dabei muss sichergestellt sein, dass der offentliche Schlussel auch wirklich dem Empfanger zugeordnet ist.

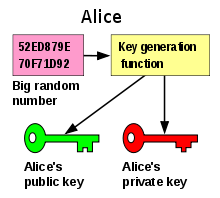

Erzeugung eines Schlusselpaars: Blaue Bildelemente sind geheim, orange sind offentlich.

Erzeugung eines Schlusselpaars: Blaue Bildelemente sind geheim, orange sind offentlich.

Verschlusselung mit offentlichem Schlussel und Entschlusselung mit privatem Schlussel

Verschlusselung mit offentlichem Schlussel und Entschlusselung mit privatem Schlussel

Signieren mit privatem Schlussel und Verifikation mit offentlichem Schlussel

Signieren mit privatem Schlussel und Verifikation mit offentlichem Schlussel

Die theoretische Grundlage fur asymmetrische Kryptosysteme sind

Fallturfunktionen

, also Funktionen, die leicht zu berechnen, aber ohne ein Geheimnis (die ?Falltur“) praktisch unmoglich zu invertieren sind. Der offentliche Schlussel ist dann eine Beschreibung der Funktion, der private Schlussel ist die Falltur. Eine Voraussetzung ist naturlich, dass der private Schlussel aus dem offentlichen nicht berechnet werden kann. Damit das Kryptosystem verwendet werden kann, muss der offentliche Schlussel dem Kommunikationspartner bekannt sein.

Der entscheidende Vorteil von asymmetrischen Verfahren ist, dass sie das

Schlusselverteilungsproblem

vermindern. Bei symmetrischen Verfahren muss vor der Verwendung ein Schlussel uber einen sicheren, d. h. abhorsicheren und manipulationsgeschutzten Kanal ausgetauscht werden. Da der offentliche Schlussel nicht geheim ist, braucht bei asymmetrischen Verfahren der Kanal nicht abhorsicher zu sein; wichtig ist nur, dass der offentliche Schlussel dem Inhaber des dazugehorigen privaten Schlussels zweifelsfrei zugeordnet werden kann. Dazu kann beispielsweise eine vertrauenswurdige Zertifizierungsstelle ein

digitales Zertifikat

ausstellen, welches den offentlichen Schlussel dem privaten Schlussel(inhaber) zuordnet. Als Alternative dazu kann auch ohne zentrale Stelle durch gegenseitiges Zertifizieren von Schlusseln ein Vertrauensnetz (

Web of Trust

) aufgebaut werden.

Fur die Sicherheit asymmetrischer Verfahren ist es notwendig, dass die den verschiedenen Verfahren zugrundeliegenden

Einwegfunktionen

praktisch unumkehrbar sind, da ansonsten aus dem offentlichen Schlussel der private berechnet werden konnte. Die Sicherheit aller asymmetrischen Kryptosysteme beruht zurzeit auf unbewiesenen Annahmen, insbesondere auf der Annahme, dass

P ungleich NP

ist. Die Nicht-Umkehrbarkeit der verwendeten Fallturfunktionen ist nicht bewiesen. In der Regel wird von diesen Annahmen jedoch stark vermutet, dass sie zutreffen. Die beim symmetrischen

One-Time-Pad

erreichbare

informationstheoretische Sicherheit

kann mit einem asymmetrischen Verfahren nicht erreicht werden, weil ein entsprechend machtiger Angreifer immer das zugrundeliegende mathematische Problem losen kann.

Asymmetrische Kryptosysteme haben den Vorteil, dass sie das Geheimnis moglichst klein halten, da jeder Benutzer nur seinen eigenen privaten Schlussel geheim halten muss. Im Gegensatz dazu muss bei einem symmetrischen Kryptosystem jeder Benutzer alle Schlussel geheim halten, was einen mit hoherer Benutzerzahl steigenden Aufwand bedeutet.

Im Vergleich zu symmetrischen Algorithmen arbeiten die asymmetrischen Algorithmen sehr langsam. In der Praxis wird dieses Problem auf unterschiedliche Weise umgangen. Zur Verschlusselung werden

hybride Verfahren

eingesetzt, bei denen lediglich ein symmetrischer Schlussel mit dem asymmetrischen Verfahren verschlusselt wird und die eigentliche Nachricht mit diesem symmetrischen Schlussel. Bei digitalen Signaturen wird in der Regel statt einer Nachricht nur deren

Hashwert

signiert.

Bis in die 1970er Jahre gab es nur

symmetrische Kryptosysteme

, bei denen Sender und Empfanger denselben Schlussel besitzen mussen. Dabei stellt sich das Problem des Schlusselaustauschs und der Schlusselverwaltung. Den ersten Schritt zur Entwicklung asymmetrischer Verfahren machte

Ralph Merkle

1974 mit dem nach ihm benannten

Merkles Puzzle

, das aber erst 1978 veroffentlicht wurde. Das erste Public-Key-Verschlusselungsverfahren war das von Ralph Merkle und

Martin Hellman

entwickelte

Merkle-Hellman-Kryptosystem

.

[1]

Das MH-Verfahren wurde 1983 von

Adi Shamir

gebrochen.

[2]

Im Sommer 1975 veroffentlichten

Whitfield Diffie

und Martin Hellman eine Idee zur asymmetrischen Verschlusselung, ohne jedoch ein genaues Verfahren zu kennen. Unter dem Einfluss dieser Arbeit entwickelten Diffie und Hellman im Jahr 1976 den

Diffie-Hellman-Schlusselaustausch

.

[3]

Das erste asymmetrische Verschlusselungsverfahren wurde 1977 von

Ronald L. Rivest

,

Adi Shamir

und

Leonard M. Adleman

am

MIT

entwickelt und nach ihnen

RSA-Verfahren

genannt.

[4]

Nach heutiger Terminologie ist dieses Verfahren eine Fallturpermutation, die sowohl zur Konstruktion von Verschlusselungsverfahren als auch von Signaturverfahren eingesetzt werden kann.

Unabhangig von den Entwicklungen in der wissenschaftlichen

Kryptologie

wurde Anfang der 1970er Jahre von drei Mitarbeitern des britischen

Government Communications Headquarters

,

James H. Ellis

,

Clifford Cocks

und

Malcolm Williamson

, sowohl ein dem spateren Diffie-Hellman-Schlusselaustausch als auch ein dem RSA-Kryptosystem ahnliches asymmetrisches Verfahren entwickelt, welches aber aus Geheimhaltungsgrunden nicht publiziert und auch nicht zum

Patent

angemeldet wurde.

Eine Zufallszahl wird verwendet, um ein Schlusselpaar zu erzeugen.

Eine Zufallszahl wird verwendet, um ein Schlusselpaar zu erzeugen.

Jeder kann den offentlichen Schlussel zum Verschlusseln verwenden. Nur der Besitzer des privaten Schlussels kann entschlusseln.

Jeder kann den offentlichen Schlussel zum Verschlusseln verwenden. Nur der Besitzer des privaten Schlussels kann entschlusseln.

Formal besteht ein Public-Key-Verschlusselungsverfahren aus drei

Algorithmen

:

- Der Schlusselerzeugungsalgorithmus erzeugt zu einem gegebenen Sicherheitsparameter ein Schlusselpaar, das aus einem offentlichen und dem dazugehorigen geheimen Schlussel besteht.

- Der Verschlusselungsalgorithmus erzeugt aus einem Klartext unter Verwendung des offentlichen Schlussels einen Geheimtext. Es kann zu einem Klartext mehrere Geheimtexte geben. In diesem Fall ist der Algorithmus

probabilistisch

.

- Der Entschlusselungsalgorithmus berechnet zu einem Geheimtext unter Verwendung des geheimen Schlussels den passenden Klartext.

Es wird nun gefordert, dass jede Nachricht, die mit einem offentlichen Schlussel verschlusselt wurde, mit dem zugehorigen geheimen Schlussel wieder aus dem

Chiffrat

gewonnen werden kann.

Diese Verfahren werden heutzutage z. B. im E-Mail-Verkehr (

OpenPGP

,

S/MIME

) ebenso wie in kryptografischen Protokollen wie

SSH

oder

SSL/TLS

verwendet. SSL/TLS wird in großerem Umfang beispielsweise als Protokoll

https

zur sicheren Kommunikation eines

Web-Browsers

mit einem Server eingesetzt.

Zur Verschlusselung wird der offentliche Schlussel auf den zu verschlusselnden Text angewandt. Der verschlusselte Text wird dann vom Schlusselinhaber mit dem privaten Schlussel wieder entschlusselt.

Digitale Signaturen werden u. a. zur sicheren Abwicklung von Geschaften im Internet eingesetzt. Hier ermoglichen sie die Prufung der Identitat der Vertragspartner und der Unverfalschtheit der ausgetauschten Daten (

Elektronische Signatur

). Dazu ist meist noch eine

Public-Key-Infrastruktur

notwendig, die die Gultigkeit der verwendeten Schlussel durch

Zertifikate

bestatigt.

Zum Erstellen einer Signatur wird ein

Hashwert

aus der zu verschickenden Nachricht gebildet und mit dem privaten Schlussel signiert. Nachricht und Signatur werden dann zum Empfanger geschickt, wobei die eigentliche Signatur nicht verschlusselt zu sein braucht, da es sich hierbei um Signierung (Schaffen von Integritat und Authentizitat) und nicht um Verschlusselung (Schaffen von Vertraulichkeit) handelt.

Zum Verifizieren der Signatur wird die empfangene Signatur des Hashwertes mit dem offentlichen Schlussel gepruft. Ist die Verifizierung erfolgreich, kann davon ausgegangen werden, dass die Nachricht vom Besitzer des privaten Schlussels stammt und dass die Nachricht bei der Ubertragung nicht manipuliert wurde.

Verwendete Literatur

Weiterfuhrende Literatur

- Albrecht Beutelspacher

, Jorg Schwenk, Klaus-Dieter Wolfenstetter:

Moderne Verfahren der Kryptographie. Von RSA zu Zero-Knowledge.

4. Auflage. Vieweg-Verlag, Juni 2001,

ISBN 3-528-36590-0

- Wolfgang Ertel

:

Angewandte Kryptographie

. Hanser Fachbuchverlag, Munchen/Wien 2003,

ISBN 3-446-22304-5

- Bruce Schneier

:

Applied Cryptography

. Second Edition. John Wiley & Sons, 1996,

ISBN 0-471-11709-9

- Jonathan Katz und Yehuda Lindell:

Introduction to Modern Cryptography

. CRC Press, 2007,

ISBN 1-58488-551-3

.

- Alfred J. Menezes; P. C. van Oorschot; Scott A. Vanstone:

Handbook of Applied Cryptography

. 1997,

ISBN 0-8493-8523-7

(

Online

[abgerufen am 2. August 2021]).

- ↑

Ralph Merkle and Martin Hellman:

Hiding information and signatures in trapdoor knapsacks

. In:

Information Theory, IEEE Transactions on

.

Band

24

,

Nr.

5

, 1978,

S.

525?530

(

web.archive.org

[abgerufen am 2. August 2021] Abstract).

- ↑

Adi Shamir:

A Polynomial Time Algorithm for Breaking the Basic Merkle-Hellman Cryptosystem

. In:

Proceedings of CRYPTO

. 1982,

S.

279?288

.

- ↑

W. Diffie, M. E. Hellman:

New Directions in Cryptography

. In:

IEEE Transactions on Information Theory

.

Band

22

,

Nr.

6

, 1976,

S.

644?654

(

Online

[PDF;

260

kB

; abgerufen am 2. August 2021]).

- ↑

Ronald L. Rivest, Adi Shamir, and Leonard Adleman:

A Method for Obtaining Digital Signatures and Public-Key Cryptosystems

. (

Online

[PDF;

178

kB

; abgerufen am 2. August 2021]).